Die Multi-Faktor-Authentifizierung – notwendig und sicher?

Inzwischen reicht es nicht mehr aus, zum Login am Computer, im Netzwerk, bei einer Anwendung oder einer anderen Ressource seinen Benutzernamen und sein Passwort einzugeben. Zusätzlich zu dieser Standardvoraussetzung soll hier die Multi-Faktor-Authentifizierung (MFA) mehr Sicherheit bieten.

Was versteht man unter der MFA?

Immer häufiger werden der Eingabe von Benutzernamen und eines guten Passworts zusätzliche Authentifizierungsschritte zugefügt, d.h. man benötigt weitere Verfahren, um sich anzumelden. Mit dieser zusätzlichen Schranke, wird verhindert, dass Unbefugte Zugang zu den Nutzerdaten oder Funktionen erhalten, auch wenn sie bereits über Benutzernamen und Passwort verfügen.

Damit der Nutzer sich anmelden kann, werden Einmal-Pin (oder Einmalpasswort) oder Verifizierungscodes an ihn beispielsweise per SMS oder E-Mail versendet. Insbesondere beim Online-Banking findet diese Methode schon seit längerem Anwendung.

Authentifizierungsfaktoren

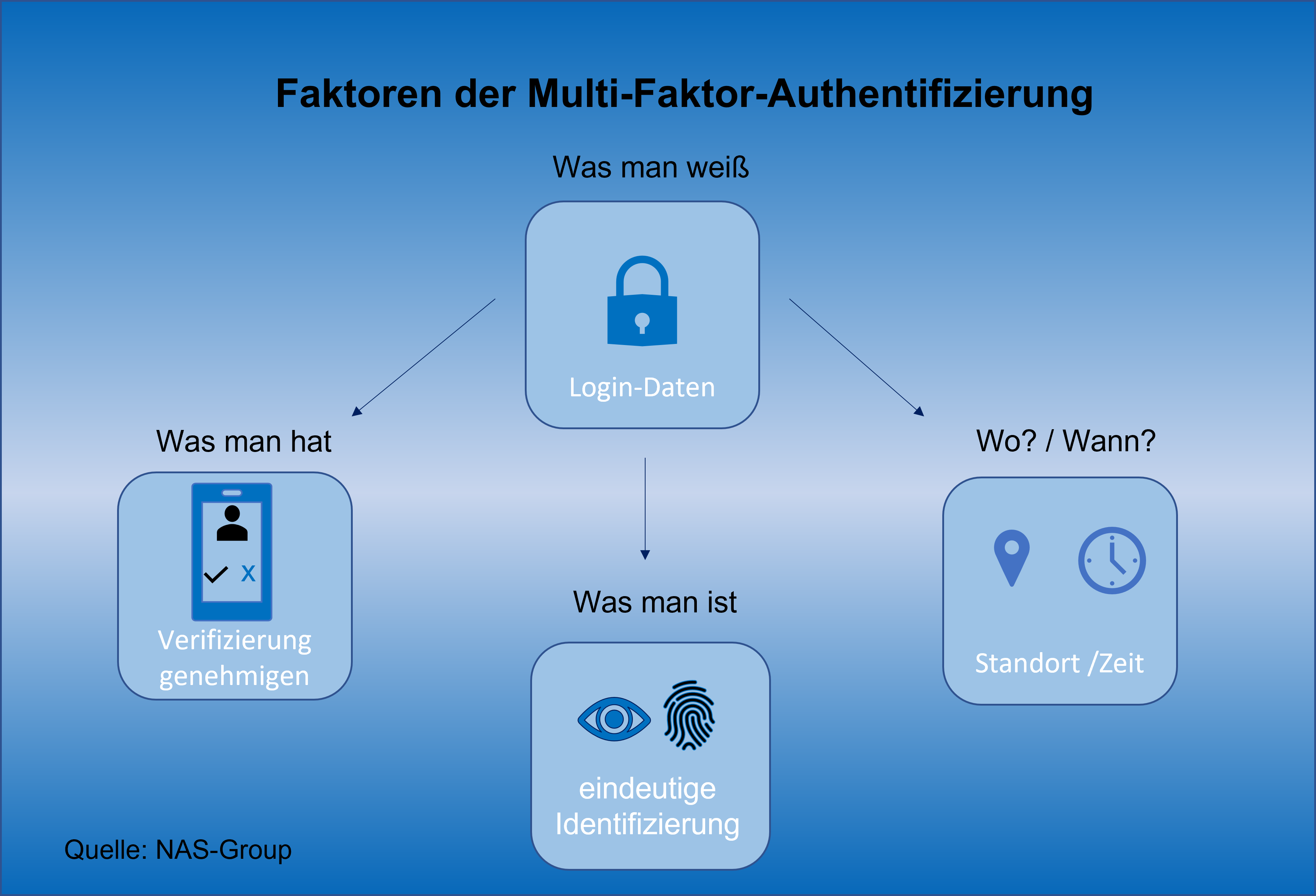

Mit dem sogenannten Faktor wird hier die Identität eines Benutzers überprüft. Bei der Multi-Faktor-Authentifizierung werden zwei oder mehr Faktoren zur Identifikation herangezogen. Diese Faktoren können und sollen verschiedene Bereiche abdecken:

- Wissen („etwas das man kennt“): Benutzername und Passwort sowie Sicherheitsfrage

- Eigenschaft/Inhärenz („etwas das man ist“): biometrische Daten wie Fingerabdrücke, Gesichtserkennungs-, DNA- und Netzhautscans

- Besitz („etwas das man hat“): Smartcards, Hardware-Tokens oder Einmalpasswörter (OTPs), die per SMS oder E-Mail an die Handys der Nutzer verschickt werden

- Standort: geographische oder netzwerkbasierte Einschränkungen, d.h. ein Zugriff auf die Anwendung ist nur möglich, wenn man sich in einem vorher festgelegten Land oder Netzwerk befindet

- Zeit: durch die Festlegung von bestimmten Zeiträumen kann der Zugriff eingeschränkt werden

Je mehr dieser Authentifizierungsfaktoren beim Login herangezogen, desto sicherer ist man vor unerlaubten Zugriffen. Aber reicht das aus, sich vor den hinterhältigen Pishing-Angriffen der immer geschickteren Cyberkriminellen zu schützen?

Alle diese Faktoren verfügen über ein unterschiedliches Schutzniveau. Am schwächsten im Schutz gegen Angriffsmöglichkeiten ist der am häufigsten verwendete Wissensfaktor, dicht gefolgt vom Besitzfaktor. Beide lassen sich relativ leicht ausspionieren oder klauen. Und selbst der sicherere Eigenschaftsfaktor ist knackbar, da der Mensch und die Kommunikationswege zwischen den Faktoren genügend Möglichkeiten für Hacker bieten.

Eine bei Cyber-Kriminellen bereits erprobte Methode ist das Prompt Bombing, eine besondere Form des Push-Pishings. Hierbei handelt es sich um eine einfache aber höchsteffektive Methode durch die Nutzung von Social Engineering MFA-Systeme zu überwinden.

Sind Kriminelle erst einmal im Besitz der Login-Daten (Name und Passwort), versuchen diese sich mehrfach einzuloggen. Der Nutzer erhält daraufhin eine Vielzahl an Verifizierungsaufforderungen und wird so immer häufiger verleitet die eingehenden MFA-Anfragen leichtfertig zu bestätigen.

Hier ist zu sehen, dass es keine 100%ige Sicherheit geben wird, solange der Nutzer selbst Ziel des Angriffes ist und dieser durch sein fahrlässiges Fehlverhalten den Hackern die Pforten öffnet.

Wie ist Ihre MFA-Lösung sicher?

Eine wichtige Rolle spielt die Methode, wie ein neues Gerät zur Authentifizierung hinzugefügt wurde oder auch die Kontowiederherstellung.

Am besten Sie entscheiden sich für MFA-Dienste, die beim Login auf die Authentifizierungsschnittstelle des Endgerätes setzen. Hierbei spielen nicht nur biometrische Login-Funktionen eine Rolle, sondern auch PINs, welche ausschließlich auf dem lokalen Gerät funktionieren sollten.

Des Weiteren ist darauf zu achten, wie Nutzerdaten und Private Keys gespeichert werden. Von Cloud-Lösungen wird hier dringend abgeraten, da die Keys hier eine zentrale Speicherung erfolgt. Besser ist die Speicherung direkt auf dem Endgerät.

Last but not least sollte von der Kontoerstellung, über das Integrieren neuer Geräte bis hin zum Offboarding ein Null-Vertrauens-Ansatz verfolgt werden, d.h. auch vor Angriffen von innen gilt es sich zu schützen.

Resümee

Die MFA ist ein wichtiger Schritt zu mehr Schutz vor Pishing-Angriffen, da die Kriminellen mehr Hürden überwinden müssen, als nur den Benutzer und das Passwort ausfindig zu machen. Doch auch hier werden mit der Zeit mehr und mehr Schwachstellen offensichtlich werden, die die Hacker ausnutzen werden. Deshalb heißt es sich nicht in Sicherheit zu wiegen, sondern stets die MFA-Lösung selbst Pishing-sicher zu gestalten. Bleiben Sie up to date – bleiben Sie sicher!